Que é a circunvalación?

Os equipos de seguridade de rede úsanse habitualmente entre dúas ou máis redes, como entre unha rede interna e unha rede externa. Os equipos de seguridade de rede, a través da súa análise de paquetes de rede, determinan se existe unha ameaza, despois de procesalos segundo certas regras de enrutamento para reenviar o paquete para a súa saída e se o equipo de seguridade de rede funciona mal. Por exemplo, despois dun fallo eléctrico ou dun fallo, os segmentos de rede conectados ao dispositivo desconéctanse entre si. Neste caso, se é necesario conectar cada rede ás outras, debe aparecer a opción Bypass.

A función Bypass, como o seu nome indica, permite que as dúas redes se conecten fisicamente sen pasar polo sistema do dispositivo de seguridade de rede a través dun estado de activación específico (fallo de alimentación ou fallo). Polo tanto, cando o dispositivo de seguridade de rede falla, a rede conectada ao dispositivo Bypass pode comunicarse entre si. Por suposto, o dispositivo de rede non procesa paquetes na rede.

Como clasificar o modo de aplicación de bypass?

A derivación divídese en modos de control ou de disparo, que son os seguintes

1. Activado pola fonte de alimentación. Neste modo, a función Bypass actívase cando o dispositivo se apaga. Se o dispositivo se acende, a función Bypass desactivarase inmediatamente.

2. Controlado por GPIO. Despois de iniciar sesión no sistema operativo, podes usar GPIO para operar portos específicos para controlar o interruptor de derivación.

3. Control mediante Watchdog. Esta é unha extensión do modo 2. Podes usar o Watchdog para controlar a activación e desactivación do programa de derivación GPIO para controlar o estado da derivación. Deste xeito, se a plataforma falla, o Watchdog pode abrir a derivación.

En aplicacións prácticas, estes tres estados adoitan existir ao mesmo tempo, especialmente os dous modos 1 e 2. O método de aplicación xeral é: cando o dispositivo está apagado, o Bypass está activado. Despois de acender o dispositivo, o Bypass é activado pola BIOS. Despois de que a BIOS se faga cargo do dispositivo, o Bypass segue activado. Desactive o Bypass para que a aplicación poida funcionar. Durante todo o proceso de inicio, case non hai desconexión da rede.

Cal é o principio de implementación do bypass?

1. Nivel de hardware

A nivel de hardware, os relés úsanse principalmente para conseguir o bypass. Estes relés están conectados aos cables de sinal dos dous portos de rede de bypass. A seguinte figura mostra o modo de funcionamento do relé usando un cable de sinal.

Tomemos como exemplo o disparador de alimentación. En caso de corte de enerxía, o interruptor do relé saltará ao estado 1, é dicir, Rx na interface RJ45 de LAN1 conectarase directamente ao RJ45 Tx de LAN2 e, cando o dispositivo estea acendido, o interruptor conectarase a 2. Deste xeito, se se require a comunicación de rede entre LAN1 e LAN2, cómpre facelo a través dunha aplicación no dispositivo.

2. Nivel de software

Na clasificación de Bypass, menciónanse GPIO e Watchdog para controlar e activar o Bypass. De feito, estas dúas formas operan o GPIO e, a continuación, o GPIO controla o relé no hardware para realizar o salto correspondente. Especificamente, se o GPIO correspondente está configurado a nivel alto, o relé saltará á posición 1 correspondentemente, mentres que se a copa GPIO está configurada a nivel baixo, o relé saltará á posición 2 correspondentemente.

Para o bypass do Watchdog, en realidade engádese o bypass do control Watchdog baseado no control GPIO anterior. Unha vez que o watchdog teña efecto, configure a acción en bypass na BIOS. O sistema activa a función Watchdog. Unha vez que o watchdog teña efecto, actívase o bypass do porto de rede correspondente e o dispositivo entra no estado de bypass. De feito, o bypass tamén está controlado por GPIO, pero neste caso, a escritura de niveis baixos en GPIO realízaa o Watchdog e non se require programación adicional para escribir en GPIO.

A función de derivación do hardware é unha función obrigatoria dos produtos de seguridade de rede. Cando o dispositivo se apaga ou falla, os portos interno e externo conéctanse fisicamente para formar un cable de rede. Deste xeito, o tráfico de datos pode pasar directamente a través do dispositivo sen verse afectado polo estado actual do dispositivo.

Aplicación de alta dispoñibilidade (HA):

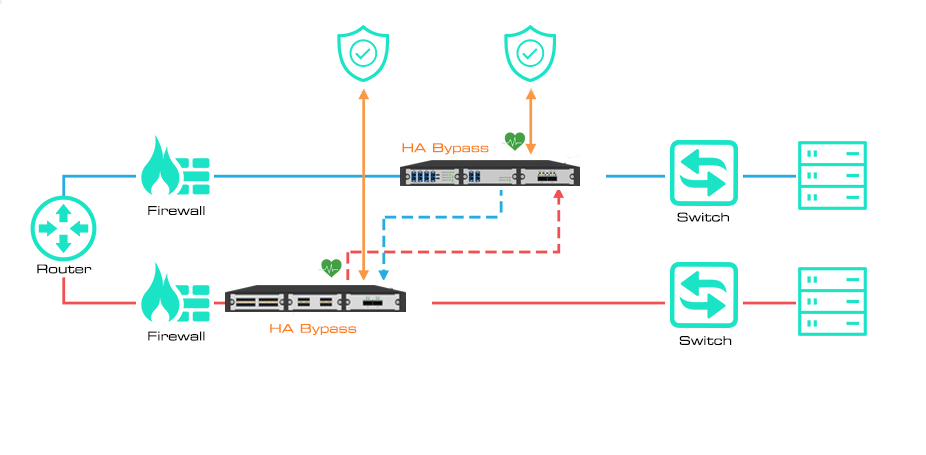

Mylinking™ ofrece dúas solucións de alta dispoñibilidade (HA), activa/en espera e activa/activa. A implementación activa en espera (ou activa/pasiva) en ferramentas auxiliares para proporcionar conmutación por erro desde os dispositivos primarios aos de copia de seguridade. E a implementación activa/activa en ligazóns redundantes para proporcionar conmutación por erro cando falla algún dispositivo activo.

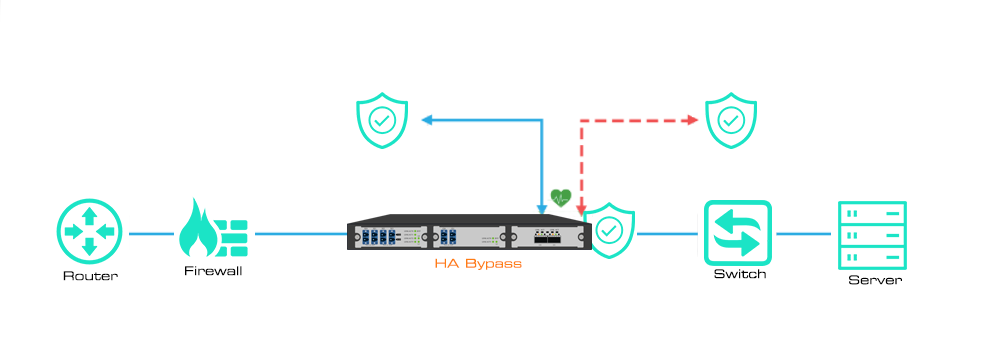

Mylinking™ Bypass TAP admite dúas ferramentas redundantes en liña que poderían implementarse na solución Active/Standby. Unha delas serve como dispositivo principal ou "activo". O dispositivo Standby ou "pasivo" segue recibindo tráfico en tempo real a través da serie Bypass, pero non se considera un dispositivo en liña. Isto proporciona redundancia "Hot Standby". Se o dispositivo activo falla e o Bypass TAP deixa de recibir latexos, o dispositivo standby asume automaticamente o control como dispositivo principal e conéctase inmediatamente.

Cales son as vantaxes que podes obter co noso Bypass?

1-Asignar o tráfico antes e despois da ferramenta en liña (como WAF, NGFW ou IPS) á ferramenta fóra de banda

2-A xestión simultánea de varias ferramentas en liña simplifica a pila de seguridade e reduce a complexidade da rede

3-Proporciona filtrado, agregación e balanceo de carga para ligazóns en liña

4-Reducir o risco de tempos de inactividade non planificados

5-Failover, alta dispoñibilidade [HA]

Data de publicación: 23 de decembro de 2021