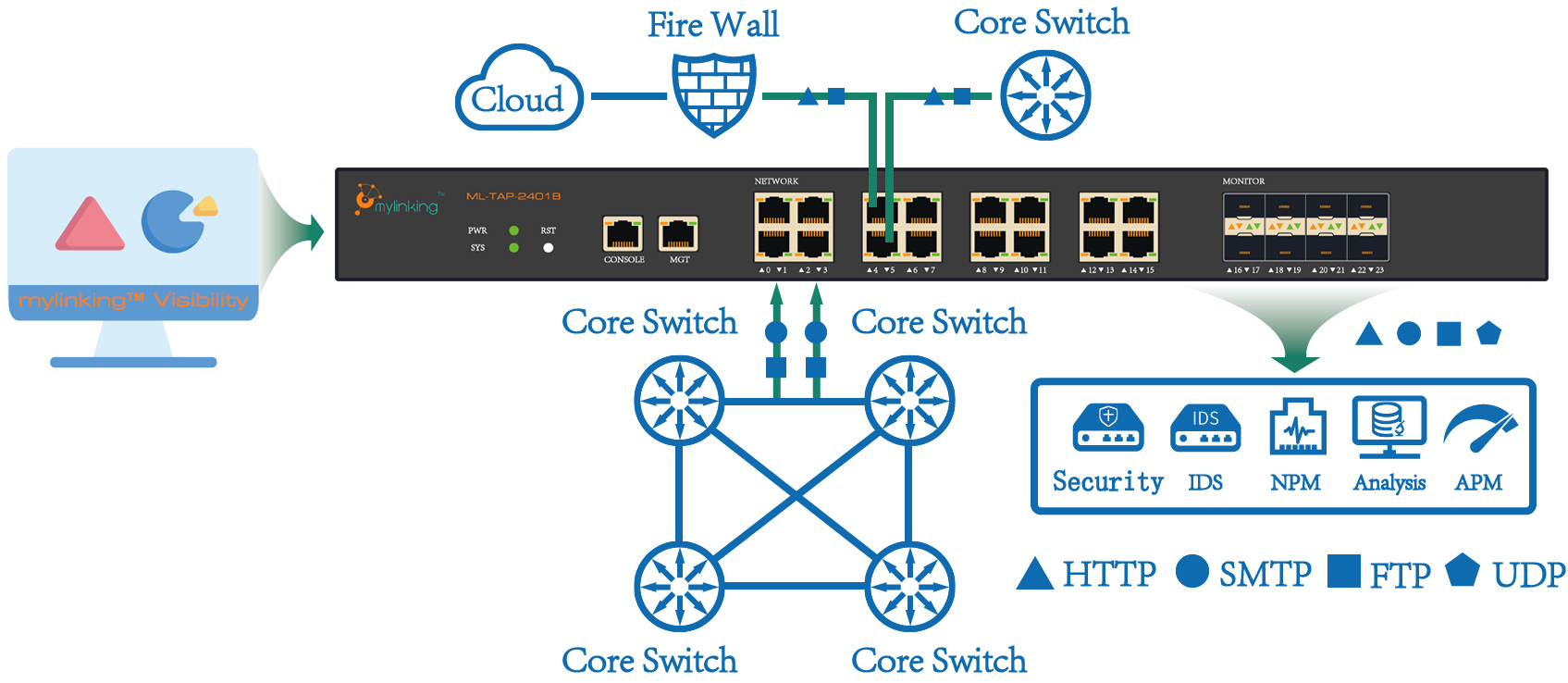

O/AAxente de paquetes de rede(NPB), que inclúe os NPB de 1G, NPB de 10G, NPB de 25G, NPB de 40G, NPB de 100G, NPB de 400G e os máis empregadosPorto de acceso de proba de rede (TAP), é un dispositivo de hardware que se conecta directamente ao cable de rede e envía unha peza de comunicación de rede a outros dispositivos.

Os axentes de paquetes de rede úsanse habitualmente en sistemas de detección de intrusións en rede (IDS), detectores de rede e perfiladores. Sesión de creación de espellos de portos. No modo de derivación, a ligazón UTP monitorizada (ligazón sen máscara) divídese en dúas partes mediante un dispositivo de derivación TAP. Os datos derivados conéctanse á interface de recollida para recoller datos para o sistema de monitorización da seguridade da información de Internet.

Que fai por ti o Network Packet Broker (NPB)?

Características principais:

1. Independente

É unha peza de hardware independente e non afecta á carga dos dispositivos de rede existentes, o que ten grandes vantaxes sobre a creación de espellos de portos.

É un dispositivo en liña, o que simplemente significa que precisa estar conectado a unha rede. Non obstante, isto tamén ten a desvantaxe de introducir un punto de fallo e, como é un dispositivo en liña, a rede actual precisa ser interrompida no momento da súa implementación, dependendo de onde se implemente.

2. Transparente

Transparente significa o punteiro á rede actual. Despois de acceder á derivación de rede, esta non ten impacto en todos os dispositivos da rede actual e é completamente transparente para eles. Por suposto, isto tamén inclúe o tráfico enviado pola derivación de rede ao dispositivo de monitorización, que tamén é transparente para a rede.

Principio de funcionamento:

A derivación (distribución) do tráfico baséase nos datos de entrada, replicación, recollida, filtrado e transformación de datos POS de 10G mediante a conversión do protocolo a decenas de megabytes de datos LAN, segundo o algoritmo específico para a saída de balanceo de carga, a saída ao mesmo tempo para garantir que todos os paquetes da mesma sesión ou o mesmo IP emitan todos os paquetes desde a mesma interface de usuario.

Características funcionais:

1. Conversión de protocolos

As interfaces de comunicación de datos por Internet máis comúns empregadas polos ISP inclúen 40G POS, 10G POS/WAN/LAN, 2.5G POS e GE, mentres que as interfaces de recepción de datos empregadas polos servidores de aplicacións son interfaces GE e LAN 10GE. Polo tanto, a conversión de protocolos que se menciona habitualmente nas interfaces de comunicación por Internet refírese principalmente á conversión entre 40G POS, 10G POS e 2.5G POS a LAN ou GE 10GE, e á cotransferencia bidireccional entre WAN 10GE e LAN e GE 10GE.

2. Recollida e distribución de datos.

A maioría das aplicacións de recollida de datos basicamente extraen o tráfico que lles importa e descartan o tráfico que non lles importa. O tráfico de datos dun enderezo IP, protocolo e porto específicos extráese mediante a converxencia de cinco tuplas (enderezo IP de orixe, enderezo IP de destino, porto de orixe, porto de destino e protocolo). Cando se produce, garántese a mesma orixe, a mesma localización e a saída de equilibrio de carga segundo o algoritmo HASH específico.

3. Filtrado de código de función

Para a recollida de tráfico P2P, o sistema da aplicación pode centrarse só nun tráfico específico, como a transmisión de contido multimedia PPStream, BT, Thunderbolt e as palabras clave comúns en HTTP como GET e POST, etc. O método de coincidencia de código de características pódese usar para a extracción e a converxencia. O desviador admite o filtrado de código de características de posición fixa e o filtrado de código de características flotante. Un código de característica flotante é un desprazamento especificado en base a un código de característica de localización fixa. É axeitado para aplicacións que especifican o código de característica que se vai filtrar, pero non especifican a localización específica do código de característica.

4. Xestión de sesións

Identifica o tráfico de sesión e configura de forma flexible o valor N de reenvío de sesións (N=1 a 1024). É dicir, os primeiros paquetes N de cada sesión extráense e envíanse ao sistema de análise de aplicacións de backend, e os paquetes posteriores a N descártanse, aforrando sobrecarga de recursos para a plataforma de análise de aplicacións posterior. En xeral, cando se usa IDS para monitorizar eventos, non é necesario procesar todos os paquetes de toda a sesión; no seu lugar, simplemente é necesario extraer os primeiros paquetes N de cada sesión para completar a análise e a monitorización de eventos.

5. Duplicación e replicación de datos

O divisor pode realizar a duplicación e replicación dos datos na interface de saída, o que garante o acceso aos datos de múltiples sistemas de aplicacións.

6. Adquisición e reenvío de datos da rede 3G

A recollida e distribución de datos nas redes 3G difiren dos modos tradicionais de análise de redes. Os paquetes nas redes 3G transmítense nas conexións troncais a través de múltiples capas de encapsulamento. A lonxitude e o formato de encapsulamento dos paquetes difiren dos dos paquetes nas redes comúns. O divisor pode identificar e procesar con precisión protocolos de túnel como paquetes GTP e GRE, paquetes MPLS multicapa e paquetes VLAN. Pode extraer paquetes de sinalización IUPS, paquetes de sinalización GTP e paquetes Radius a portos específicos en función das características dos paquetes. Ademais, pode dividir os paquetes segundo o enderezo IP interno. A compatibilidade co procesamento de paquetes de gran tamaño (MTU> 1522 bytes) permite realizar perfectamente a recollida de datos da rede 3G e a aplicación de derivación.

Requisitos das características:

- Admite a distribución do tráfico mediante o protocolo de aplicación L2-L7.

- Admite o filtrado de 5 tuplas por enderezo IP de orixe exacto, enderezo IP de destino, porto de orixe, porto de destino e protocolo, e cunha máscara.

- Admite o balanceamento de carga de saída e a homoloxía e homoloxía de saída.

- Admite o filtrado e o reenvío por cadeas de caracteres.

- Admite a xestión de sesións. Reenvía os primeiros N paquetes de cada sesión. Pódese especificar o valor de N.

- Compatibilidade con varios usuarios. Os paquetes de datos que coinciden coa mesma regra pódense proporcionar a un terceiro ao mesmo tempo, ou os datos da interface de saída pódense duplicar e replicar, garantindo o acceso aos datos de varios sistemas de aplicacións.

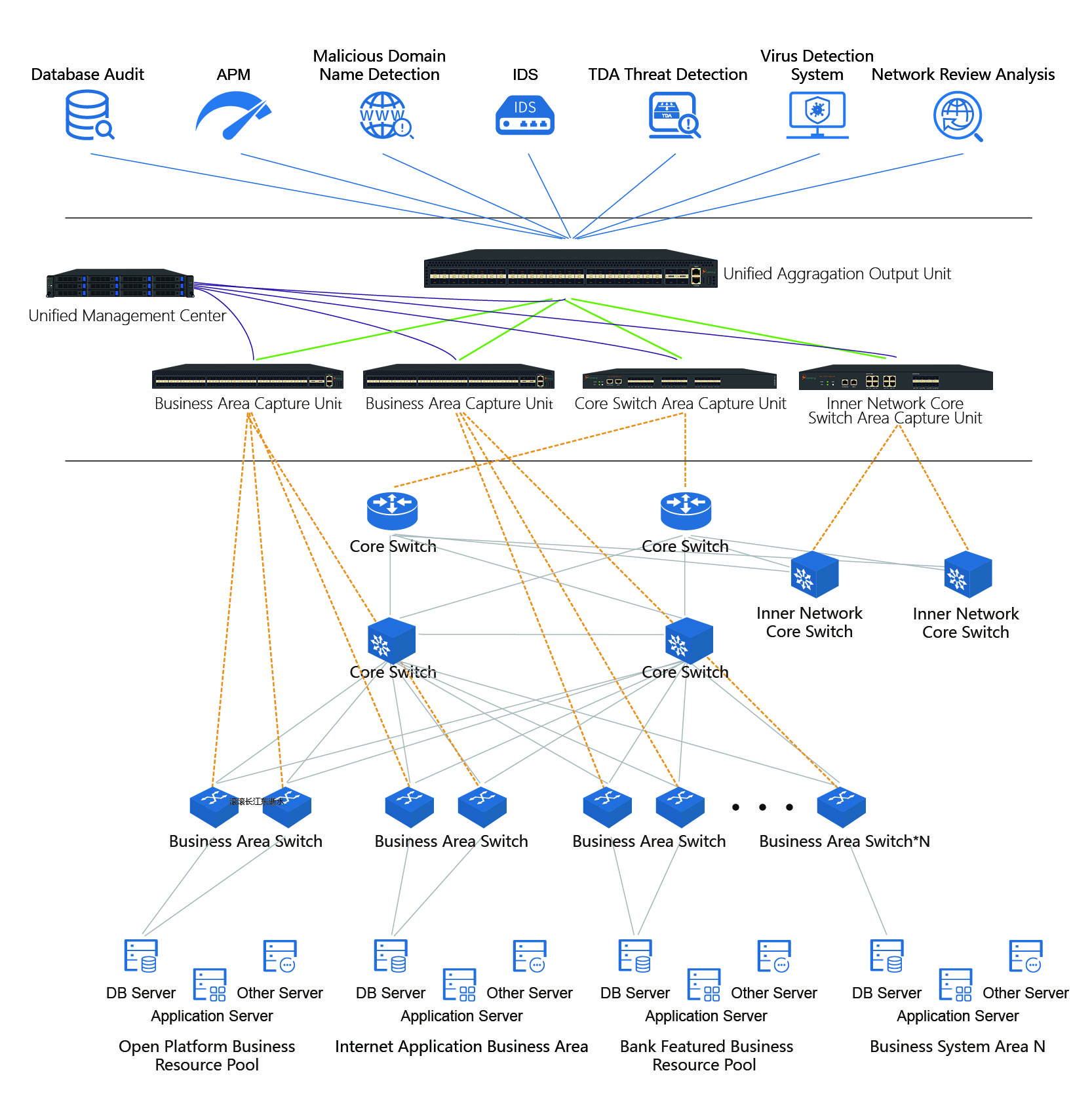

Solución para o sector financeiro Solución de vantaxe Solución

Co rápido desenvolvemento da tecnoloxía da información global e a profundización da informatización, a escala da rede empresarial ampliouse gradualmente e a dependencia de diversas industrias dos sistemas de información volveuse cada vez maior. Ao mesmo tempo, a rede empresarial está a sufrir ataques internos e externos, irregularidades e ameazas á seguridade da información, con grandes cantidades de protección de rede, sistemas de monitorización empresarial de aplicacións postas en funcionamento sucesivamente, todo tipo de monitorización empresarial, equipos de protección de seguridade despregados por toda a rede, o que provocará un desperdicio de recursos de información, puntos cegos de monitorización, monitorización repetida, topoloxía de rede e problemas desordenados, como a incapacidade de obter eficazmente os datos de destino, o que levará a unha baixa eficiencia de traballo dos equipos de monitorización, altos investimentos, baixos ingresos, dificultades de mantemento e xestión tardías, e recursos de datos difíciles de controlar.

Data de publicación: 08-09-2022