Impulsadas pola transformación dixital, as redes empresariais xa non son simplemente "uns poucos cables que conectan ordenadores". Coa proliferación de dispositivos da IoT, a migración de servizos á nube e a crecente adopción do traballo remoto, o tráfico de rede disparouse, como o tráfico nunha autoestrada. Non obstante, este aumento do tráfico tamén presenta desafíos: as ferramentas de seguridade non poden capturar datos críticos, os sistemas de monitorización están desbordados por información redundante e as ameazas ocultas no tráfico cifrado pasan desapercibidas. Aquí é onde o "mordomo invisible" chamado Network Packet Broker (NPB) resulta útil. Actuando como unha ponte intelixente entre o tráfico de rede e as ferramentas de monitorización, xestiona o fluxo caótico de tráfico en toda a rede mentres alimenta con precisión as ferramentas de monitorización cos datos que necesitan, axudando ás empresas a resolver os desafíos da rede "invisible e inaccesible". Hoxe, ofreceremos unha comprensión completa deste papel fundamental nas operacións e mantemento da rede.

1. Por que buscan as empresas NPB agora? — A "necesidade de visibilidade" das redes complexas

Ten en conta isto: cando a túa rede executa centos de dispositivos de IoT, centos de servidores na nube e empregados que acceden a ela de forma remota desde todas partes, como podes garantir que non se introduza tráfico malicioso? Como podes determinar que ligazóns están conxestionadas e ralentizan as operacións empresariais?

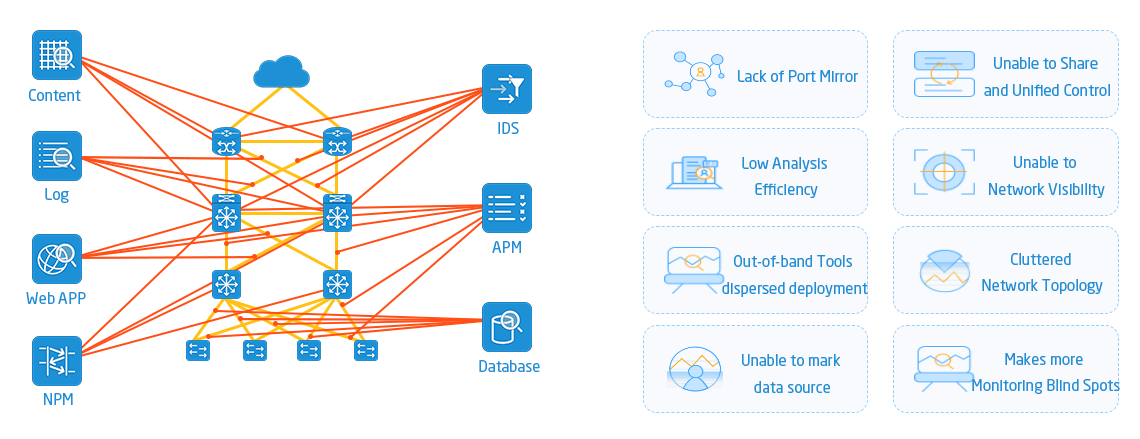

Os métodos de monitorización tradicionais levan moito tempo sendo inadecuados: ou ben as ferramentas de monitorización só se poden centrar en segmentos de tráfico específicos, omitindo nodos clave; ou ben lle pasan todo o tráfico á ferramenta á vez, o que fai que non poida dixerir a información e ralentiza a eficiencia da análise. Ademais, con máis do 70 % do tráfico agora cifrado, as ferramentas tradicionais son completamente incapaces de ver a través do seu contido.

A aparición das NPB aborda o problema da "falta de visibilidade da rede". Sitúanse entre os puntos de entrada do tráfico e as ferramentas de monitorización, agregando o tráfico disperso, filtrando os datos redundantes e, en última instancia, distribuíndo o tráfico preciso a IDS (sistemas de detección de intrusións), SIEM (plataformas de xestión de información de seguridade), ferramentas de análise de rendemento e moito máis. Isto garante que as ferramentas de monitorización non estean nin privadas de auga nin sobresaturadas. As NPB tamén poden descifrar e cifrar o tráfico, protexendo os datos confidenciais e proporcionando ás empresas unha visión xeral clara do estado da súa rede.

Pódese dicir que agora, sempre que unha empresa teña necesidades de seguridade de rede, optimización do rendemento ou cumprimento normativo, a NPB converteuse nun compoñente central inevitable.

Que é NPB?: unha análise sinxela desde a arquitectura ata as capacidades básicas

Moita xente pensa que o termo "corredor de paquetes" supón unha barreira técnica de entrada elevada. Non obstante, unha analoxía máis accesible é usar un "centro de clasificación de entrega exprés": o tráfico de rede son "paquetes exprés", o NPB é o "centro de clasificación" e a ferramenta de monitorización é o "punto de recepción". O traballo do NPB é agregar paquetes dispersos (agregación), eliminar paquetes non válidos (filtrado) e clasificalos por enderezo (distribución). Tamén pode desempaquetar e inspeccionar paquetes especiais (descifrado) e eliminar información privada (masaxe): todo o proceso é eficiente e preciso.

1. Primeiro, vexamos o «esqueleto» da NPB: tres módulos arquitectónicos principais

O fluxo de traballo da NPB baséase totalmente na colaboración destes tres módulos; non pode faltar ningún deles:

○Módulo de acceso ao tráficoÉ equivalente ao "porto de entrega exprés" e úsase especificamente para recibir tráfico de rede desde o porto espello do conmutador (SPAN) ou o divisor (TAP). Independentemente de se se trata de tráfico dunha ligazón física ou dunha rede virtual, pódese recoller dun xeito unificado.

○Motor de procesamento:Este é o "cerebro central do centro de clasificación" e é o responsable do "procesamento" máis crítico, como a fusión do tráfico multiligazón (agregación), o filtrado do tráfico dun determinado tipo de IP (filtrado), a copia do mesmo tráfico e o seu envío a diferentes ferramentas (copia), o descifrado do tráfico cifrado SSL/TLS (descifrado), etc. Todas as "operacións finais" realízanse aquí.

○Módulo de distribuciónÉ coma un "mensaxeiro" que distribúe con precisión o tráfico procesado ás ferramentas de monitorización correspondentes e tamén pode realizar o balanceo de carga; por exemplo, se unha ferramenta de análise de rendemento está demasiado ocupada, parte do tráfico distribuirase á ferramenta de copia de seguridade para evitar a sobrecarga dunha única ferramenta.

2. "Capacidades básicas" da NPB: 12 funcións principais resolven o 90 % dos problemas de rede

A NPB ten moitas funcións, pero centrémonos nas máis empregadas polas empresas. Cada unha delas corresponde a un punto débil práctico:

○Replicación/Agregación + Filtrado de tráficoPor exemplo, se unha empresa ten 10 ligazóns de rede, a NPB primeiro fusiona o tráfico das 10 ligazóns, despois filtra os "paquetes de datos duplicados" e o "tráfico irrelevante" (como o tráfico dos empregados que ven vídeos) e só envía o tráfico relacionado co negocio á ferramenta de monitorización, o que mellora directamente a eficiencia nun 300 %.

○Descifrado SSL/TLSHoxe en día, moitos ataques maliciosos están agochados no tráfico cifrado HTTPS. NPB pode descifrar este tráfico de forma segura, o que permite que ferramentas como IDS e IPS "vexan a través" do contido cifrado e capturen ameazas ocultas como ligazóns de phishing e código malicioso.

○Enmascaramento/Desensibilización de datosSe o tráfico contén información confidencial como números de tarxetas de crédito e números da Seguridade Social, NPB "borrará" automaticamente esta información antes de enviala á ferramenta de monitorización. Isto non afectará á análise da ferramenta, pero tamén cumprirá cos requisitos PCI-DSS (conformidade de pagamentos) e HIPAA (conformidade sanitaria) para evitar a fuga de datos.

○Balanceo de carga + FailoverSe unha empresa ten tres ferramentas SIEM, a NPB distribuirá o tráfico uniformemente entre elas para evitar que calquera ferramenta se vexa sobrecargada. Se unha ferramenta falla, a NPB cambiará inmediatamente o tráfico á ferramenta de copia de seguridade para garantir unha monitorización ininterrompida. Isto é especialmente importante para sectores como as finanzas e a saúde, onde o tempo de inactividade é inaceptable.

○Terminación do túnelVXLAN, GRE e outros "protocolos de túnel" úsanse agora habitualmente nas redes na nube. As ferramentas tradicionais non poden entender estes protocolos. NPB pode "desmontar" estes túneles e extraer o tráfico real do seu interior, o que permite que as ferramentas antigas procesen o tráfico en entornos na nube.

A combinación destas características permite que NPB non só "vexa a través" do tráfico cifrado, senón tamén "protexa" os datos sensibles e se "adapte" a diversos entornos de rede complexos; por iso pode converterse nun compoñente central.

III. Onde se emprega a NPB? — Cinco escenarios clave que abordan as necesidades reais das empresas

A NPB non é unha ferramenta universal; en cambio, adáptase con flexibilidade a diferentes escenarios. Tanto se se trata dun centro de datos, dunha rede 5G ou dun entorno na nube, atopa aplicacións precisas. Vexamos algúns casos típicos para ilustrar este punto:

1. Centro de datos: a clave para monitorizar o tráfico leste-oeste

Os centros de datos tradicionais céntranse unicamente no tráfico norte-sur (tráfico dos servidores ao mundo exterior). Non obstante, nos centros de datos virtualizados, o 80 % do tráfico é leste-oeste (tráfico entre máquinas virtuais), algo que as ferramentas tradicionais simplemente non poden capturar. Aquí é onde os NPB resultan útiles:

Por exemplo, unha gran empresa de internet usa VMware para construír un centro de datos virtualizado. O NPB está integrado directamente con vSphere (a plataforma de xestión de VMware) para capturar con precisión o tráfico leste-oeste entre as máquinas virtuais e distribuílo a IDS e ferramentas de rendemento. Isto non só elimina os "puntos cegos de monitorización", senón que tamén aumenta a eficiencia das ferramentas nun 40 % mediante o filtrado do tráfico, reducindo directamente á metade o tempo medio de reparación (MTTR) do centro de datos.

Ademais, a NPB pode monitorizar a carga do servidor e garantir que os datos de pagamento cumpran coa norma PCI-DSS, converténdose nun "requisito esencial de operación e mantemento" para os centros de datos.

2. Entorno SDN/NFV: Roles flexibles que se adaptan ás redes definidas por software

Moitas empresas empregan agora SDN (redes definidas por software) ou NFV (virtualización de funcións de rede). As redes xa non son hardware fixo, senón servizos de software flexibles. Isto require que as NPB sexan máis flexibles:

Por exemplo, unha universidade emprega SDN para implementar o método "Trae o teu propio dispositivo (BYOD)", de xeito que o alumnado e o profesorado poidan conectarse á rede do campus usando os seus teléfonos e ordenadores. NPB está integrado cun controlador SDN (como OpenDaylight) para garantir o illamento do tráfico entre as áreas de ensino e as de oficinas, á vez que distribúe con precisión o tráfico de cada área ás ferramentas de monitorización. Esta estratexia non afecta o uso que fan os estudantes nin o profesorado e permite a detección oportuna de conexións anormais, como o acceso desde enderezos IP maliciosos fóra do campus.

O mesmo ocorre cos entornos NFV. NPB pode monitorizar o tráfico de cortafuegos virtuais (vFW) e balanceadores de carga virtuais (vLB) para garantir o rendemento estable destes "dispositivos de software", o que é moito máis flexible que a monitorización tradicional de hardware.

3. Redes 5G: xestión de tráfico segmentado e nodos perimetrais

As características principais do 5G son "alta velocidade, baixa latencia e conexións grandes", pero isto tamén supón novos desafíos para a monitorización: por exemplo, a tecnoloxía de "repartición de rede" do 5G pode dividir a mesma rede física en varias redes lóxicas (por exemplo, unha porción de baixa latencia para a condución autónoma e unha porción de conexión grande para a IoT), e o tráfico en cada porción debe monitorizarse de forma independente.

Un operador empregou NPB para resolver este problema: despregou unha monitorización NPB independente para cada segmento 5G, que non só pode ver a latencia e o rendemento de cada segmento en tempo real, senón tamén interceptar o tráfico anormal (como o acceso non autorizado entre segmentos) de maneira oportuna, garantindo os requisitos de baixa latencia de negocios clave como a condución autónoma.

Ademais, os nodos de computación perimetral 5G están dispersos por todo o país, e NPB tamén pode proporcionar unha "versión lixeira" que se desprega nos nodos perimetrais para monitorizar o tráfico distribuído e evitar atrasos causados pola transmisión de datos de ida e volta.

4. Ambiente na nube/TI híbrida: Derribando as barreiras da monitorización da nube pública e privada

A maioría das empresas empregan agora unha arquitectura de nube híbrida: algunhas operacións residen en Alibaba Cloud ou Tencent Cloud (nubes públicas), outras nas súas propias nubes privadas e outras en servidores locais. Neste escenario, o tráfico dispérsase en varios entornos, o que fai que a monitorización sexa doada de interromper.

O Banco Minsheng de China emprega NPB para resolver este problema: o seu negocio emprega Kubernetes para a implementación en contedores. NPB pode capturar directamente o tráfico entre contedores (Pods) e correlacionar o tráfico entre servidores na nube e nubes privadas para formar unha "monitorización de extremo a extremo": independentemente de se o negocio está na nube pública ou privada, sempre que haxa un problema de rendemento, o equipo de operación e mantemento pode usar os datos de tráfico de NPB para localizar rapidamente se se trata dun problema con chamadas entre contedores ou conxestión de enlaces na nube, o que mellora a eficiencia do diagnóstico nun 60 %.

Para as nubes públicas multiinquilino, NPB tamén pode garantir o illamento do tráfico entre diferentes empresas, evitar a fuga de datos e cumprir os requisitos de conformidade do sector financeiro.

En conclusión: o NPB non é unha «opción», senón unha «obriga»

Despois de revisar estes escenarios, descubrirás que a NPB xa non é unha tecnoloxía de nicho, senón unha ferramenta estándar para que as empresas poidan xestionar redes complexas. Desde centros de datos ata 5G, desde nubes privadas ata TI híbrida, a NPB pode desempeñar un papel sempre que se precise visibilidade da rede.

Coa crecente prevalencia da IA e da computación perimetral, o tráfico de rede farase aínda máis complexo e as capacidades das NPB melloraranse aínda máis (por exemplo, usando a IA para identificar automaticamente o tráfico anormal e permitindo unha adaptación máis lixeira aos nodos perimetrais). Para as empresas, comprender e despregar as NPB cedo axudaralles a tomar a iniciativa da rede e evitar desvíos na súa transformación dixital.

Algunha vez atopaches problemas de monitorización de rede no teu sector? Por exemplo, non podes ver o tráfico cifrado ou a monitorización da nube híbrida está interrompida? Non dubides en compartir as túas ideas na sección de comentarios e exploremos solucións xuntos.

Data de publicación: 23 de setembro de 2025