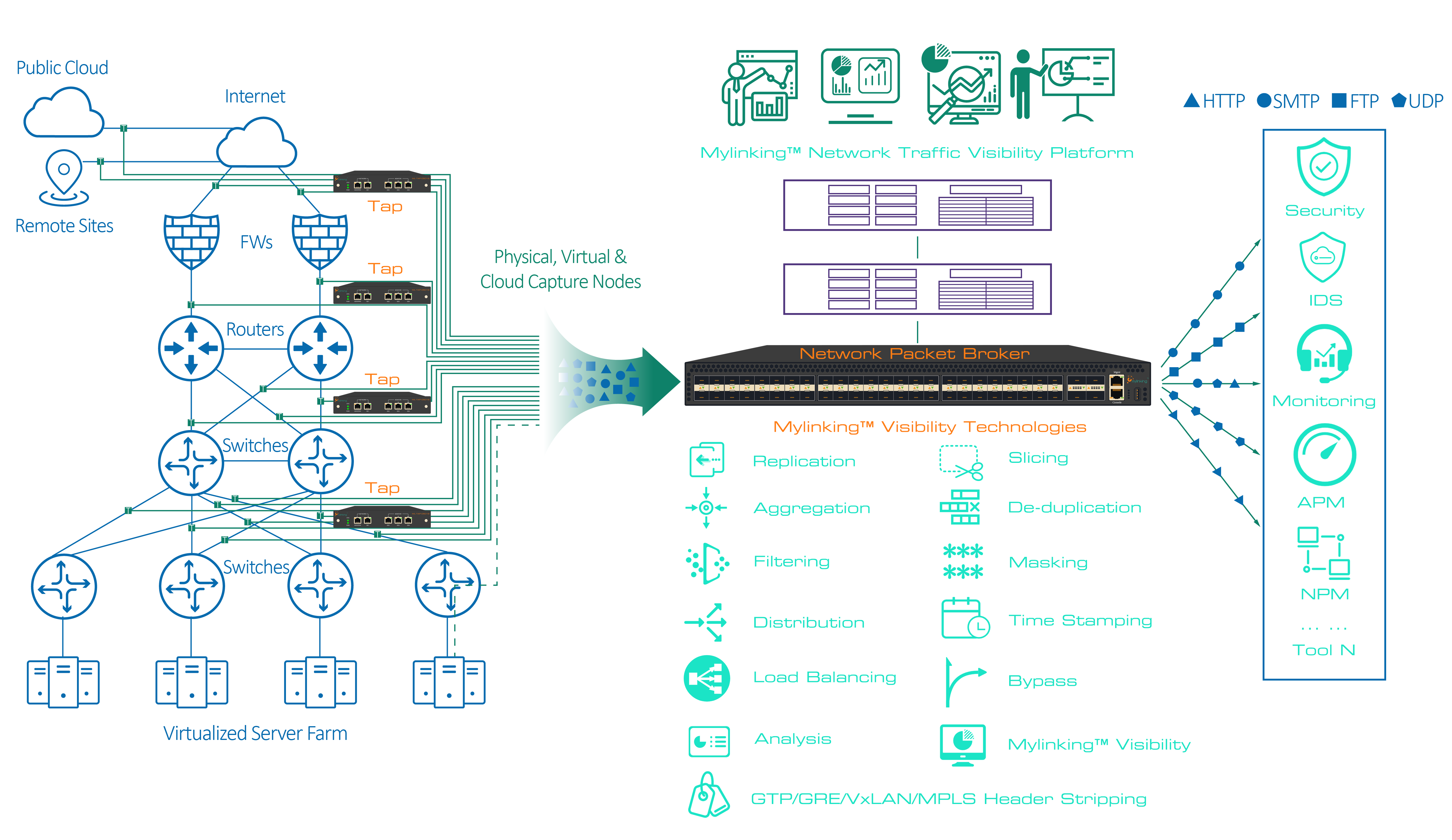

Nos complexos, a alta velocidade e a miúdo cifrados entornos de rede actuais, lograr unha visibilidade completa é primordial para a seguridade, a monitorización do rendemento e o cumprimento normativo.Corretores de paquetes de rede (NPB)evolucionaron desde simples agregadores TAP ata plataformas sofisticadas e intelixentes que son esenciais para xestionar a avalancha de datos de tráfico e garantir que as ferramentas de monitorización e seguridade funcionen de forma eficaz. Aquí tes unha ollada detallada aos seus principais escenarios e solucións de aplicación:

Problema central que as NPB resolven:

As redes modernas xeran volumes de tráfico masivos. Conectar ferramentas críticas de seguridade e monitorización (IDS/IPS, NPM/APM, DLP, análise forense) directamente ás conexións de rede (a través de portos SPAN ou TAP) é ineficiente e, a miúdo, inviable debido a:

1. Sobrecarga de ferramentas: as ferramentas saturáronse con tráfico irrelevante, perdendo paquetes e perdendo ameazas.

2. Ineficiencia das ferramentas: as ferramentas malgastan recursos ao procesar datos duplicados ou innecesarios.

3. Topoloxía complexa: as redes distribuídas (centros de datos, nube, sucursais) dificultan a monitorización centralizada.

4. Puntos cegos do cifrado: as ferramentas non poden inspeccionar o tráfico cifrado (SSL/TLS) sen descifralo.

5. Recursos SPAN limitados: os portos SPAN consomen recursos do conmutador e, a miúdo, non poden xestionar o tráfico a velocidade de liña completa.

Solución NPB: Mediación intelixente do tráfico

As NPB sitúanse entre os portos TAP/SPAN da rede e as ferramentas de monitorización/seguridade. Actúan como "policías de tráfico" intelixentes, realizando o seguinte:

1. Agregación: combinar o tráfico de varias ligazóns (físicas, virtuais) en feeds consolidados.

2. Filtrado: Reenvía selectivamente só o tráfico relevante a ferramentas específicas segundo criterios (IP/MAC, VLAN, protocolo, porto, aplicación).

3. Balanceo de carga: distribuír os fluxos de tráfico uniformemente entre varias instancias da mesma ferramenta (por exemplo, sensores IDS agrupados) para maior escalabilidade e resiliencia.

4. Deduplicación: Eliminar copias idénticas de paquetes capturados en enlaces redundantes.

5. Segmentación de paquetes: truncar paquetes (eliminar a carga útil) conservando as cabeceiras, reducindo o ancho de banda para ferramentas que só precisan metadatos.

6. Descifrado SSL/TLS: finaliza as sesións cifradas (mediante claves), presenta o tráfico de texto sen cifrar ás ferramentas de inspección e, a continuación, volve cifrar.

7. Replicación/Multicasting: Enviar o mesmo fluxo de tráfico a varias ferramentas simultaneamente.

8. Procesamento avanzado: extracción de metadatos, xeración de fluxo, selado temporal, enmascaramento de datos sensibles (por exemplo, PII).

Atopa aquí para saber máis sobre este modelo:

Axente de paquetes de rede Mylinking™ (NPB) ML-NPB-3440L

16*10/100/1000M RJ45, 16*1/10GE SFP+, 1*40G QSFP e 1*40G/100G QSFP28, máx. 320 Gbps

Escenarios e solucións de aplicación detalladas:

1. Mellora da monitorización da seguridade (IDS/IPS, NGFW, información sobre ameazas):

○ Escenario: As ferramentas de seguridade están desbordadas por grandes volumes de tráfico leste-oeste no centro de datos, o que fai que se perdan paquetes e se perdan ameazas de movemento lateral. O tráfico cifrado oculta cargas útiles maliciosas.

○ Solución NPB:Agrega o tráfico das ligazóns críticas intra-DC.

* Aplicar filtros granulares para enviar só segmentos de tráfico sospeitosos (por exemplo, portos non estándar, subredes específicas) ao IDS.

* Balanceo de carga nun clúster de sensores IDS.

* Realizar o descifrado SSL/TLS e enviar o tráfico de texto sen cifrar á plataforma IDS/Threat Intel para unha inspección exhaustiva.

* Deduplicar o tráfico de rutas redundantes.Resultado:Maior taxa de detección de ameazas, redución de falsos negativos e utilización optimizada dos recursos de IDS.

2. Optimización da monitorización do rendemento (NPM/APM):

○ Escenario: As ferramentas de monitorización do rendemento da rede teñen dificultades para correlacionar datos de centos de ligazóns dispersas (WAN, sucursais, nube). A captura completa de paquetes para APM é demasiado custosa e require moito ancho de banda.

○ Solución NPB:

* Agrega o tráfico de TAP/SPAN dispersos xeograficamente a unha estrutura NPB centralizada.

* Filtrar o tráfico para enviar só fluxos específicos da aplicación (por exemplo, VoIP, SaaS crítico) ás ferramentas de APM.

* Empregar a segmentación de paquetes para ferramentas NPM que precisan principalmente datos de fluxo/temporización de transaccións (cabeceiras), o que reduce drasticamente o consumo de ancho de banda.

* Replicar os fluxos de métricas de rendemento clave para as ferramentas NPM e APM.Resultado:Visión holística e correlacionada do rendemento, custos de ferramentas reducidos, sobrecarga de ancho de banda minimizada.

3. Visibilidade na nube (pública/privada/híbrida):

○ Escenario: Falta de acceso TAP nativo en nubes públicas (AWS, Azure, GCP). Dificultade para capturar e dirixir o tráfico de máquinas virtuais/contedores a ferramentas de seguridade e monitorización.

○ Solución NPB:

* Implementar NPB virtuais (vNPB) dentro do entorno da nube.

* Os vNPB acceden ao tráfico do conmutador virtual (por exemplo, a través de ERSPAN ou VPC Traffic Mirroring).

* Filtrar, agregar e equilibrar a carga do tráfico na nube leste-oeste e norte-sur.

* Tunelizar de forma segura o tráfico relevante de volta a NPB físicos locais ou ferramentas de monitorización baseadas na nube.

* Integración con servizos de visibilidade nativos da nube.Resultado:Postura de seguridade e monitorización do rendemento consistentes en contornas híbridas, superando as limitacións de visibilidade na nube.

4. Prevención da perda de datos (DLP) e cumprimento normativo:

○ Escenario: As ferramentas de DLP precisan inspeccionar o tráfico de saída para detectar datos confidenciais (PII, PCI), pero están inundadas de tráfico interno irrelevante. O cumprimento da normativa require a supervisión de fluxos de datos regulados específicos.

○ Solución NPB:

* Filtrar o tráfico para enviar só os fluxos de saída (por exemplo, destinados a Internet ou a socios específicos) ao motor DLP.

* Aplicar a inspección profunda de paquetes (DPI) na NPB para identificar fluxos que conteñen tipos de datos regulados e priorizalos para a ferramenta DLP.

* Enmascarar os datos confidenciais (por exemplo, números de tarxetas de crédito) dentro dos paquetesantesenviando a ferramentas de monitorización menos críticas para o rexistro de conformidade.Resultado:Funcionamento DLP máis eficiente, redución de falsos positivos, auditoría de cumprimento optimizada e privacidade dos datos mellorada.

5. Análise forense de redes e resolución de problemas:

○ Escenario: O diagnóstico dun problema de rendemento complexo ou dunha violación require a captura completa de paquetes (PCAP) desde varios puntos ao longo do tempo. Activar as capturas manualmente é lento; almacenar todo non é práctico.

○ Solución NPB:

* As NPB poden almacenar o tráfico en búfer continuamente (á velocidade de liña).

* Configurar activadores (por exemplo, condición de erro específica, pico de tráfico, alerta de ameaza) na NPB para capturar automaticamente o tráfico relevante a un dispositivo de captura de paquetes conectado.

* Prefiltrar o tráfico enviado ao dispositivo de captura para almacenar só o necesario.

* Replicar o fluxo de tráfico crítico no dispositivo de captura sen afectar as ferramentas de produción.Resultado:Tempo medio de resolución (MTTR) máis rápido para interrupcións/infraccións, capturas forenses específicas e custos de almacenamento reducidos.

Consideracións e solucións de implementación:

○Escalabilidade: escolla NPB con densidade de portos e rendemento suficientes (1/10/25/40/100 GbE+) para xestionar o tráfico actual e futuro. Os chasis modulares adoitan proporcionar a mellor escalabilidade. Os NPB virtuais escálanse de forma elastica na nube.

○Resiliencia: Implementar NPB (pares de alta dispoñibilidade) e rutas redundantes ás ferramentas. Garantir a sincronización de estados nas configuracións de alta dispoñibilidade. Aproveitar o balanceamento de carga de NPB para a resiliencia das ferramentas.

○Xestión e automatización: as consolas de xestión centralizadas son fundamentais. Busca API (RESTful, NETCONF/YANG) para a integración con plataformas de orquestración (Ansible, Puppet, Chef) e sistemas SIEM/SOAR para cambios dinámicos de políticas baseados en alertas.

○Seguridade: Protexer a interface de xestión da NPB. Controlar o acceso rigorosamente. Se se vai descifrar o tráfico, garantir políticas estritas de xestión de claves e canles seguras para a transferencia de claves. Considere a posibilidade de enmascarar os datos confidenciais.

○Integración de ferramentas: Asegurarse de que a NPB admita a conectividade de ferramentas requirida (interfaces físicas/virtuais, protocolos). Verificar a compatibilidade cos requisitos específicos da ferramenta.

Entón,Corretores de paquetes de redexa non son luxos opcionais; son compoñentes de infraestrutura fundamentais para lograr unha visibilidade de rede procesable na era moderna. Ao agregar, filtrar, balancear a carga e procesar o tráfico de forma intelixente, os NPB capacitan as ferramentas de seguridade e monitorización para funcionar coa máxima eficiencia e eficacia. Desfai os silos de visibilidade, superan os desafíos da escala e o cifrado e, en última instancia, proporcionan a claridade necesaria para protexer as redes, garantir un rendemento óptimo, cumprir os mandatos de cumprimento e resolver rapidamente os problemas. Implementar unha estratexia NPB robusta é un paso fundamental para construír unha rede máis observable, segura e resiliente.

Data de publicación: 07-07-2025